Wyjątkowa aukcja

1 października 2008, 10:08W serwisie eBay sprzedawano już najbardziej niezwykłe rzeczy. Jednak pewna transakcja zainteresowała służby specjalne. Otóż na brytyjską aukcję trafił aparat należący do pracownika... brytyjskiego wywiadu.

Śmiercionośne, bo szybkie

25 listopada 2008, 00:58Chcesz uderzyć mocno, lecz twoja broń waży zbyt mało? Nie masz dużego wyboru - musisz ją solidnie rozpędzić. Właśnie taką taktykę przyjmują żołnierze panamskich termitów. Zaobserwowany atak jest jednym z najszybszych znanych ruchów w przyrodzie.

Prosty sposób na zdrowie wcześniaków

19 stycznia 2009, 14:50Lekarze z australijskiej Adelajdy opracowali nową metodę, która radykalnie poprawia rozwój umysłowy wcześniaków. Co ważne, terapia jest niezwykle tania i opiera się na podawaniu... zaledwie jednego składnika pokarmowego.

Z połączenia dnia i nocy

9 marca 2009, 12:01Naukowcy z Królewskich Ogrodów Botanicznych w Kew jako pierwsi na świecie wyhodowali hybrydę roślin kwitnących w dzień i w nocy. Skrzyżowali otwierające się w ciemności grzybienie egipskie z należącymi również do rodziny grzybieniowatych australijskimi Nympaea Barre Hellquist, które z kolei cieszą oko obserwatora za dnia.

Co zrobi Apple?

5 maja 2009, 18:25Apple ma zapasy gotówki warte 29 miliardów dolarów. Koncern tradycyjnie już nie wypłaca dywidendy, nie wykupuje swoich akcji ani nie kupuje innych firm. Jednak, jak donosi prasa, rośnie presja, by zyskownie ulokował tak olbrzymią sumę.

Przestępcy lubią Operę

21 sierpnia 2009, 11:00Cyberprzestępcy, którzy atakują innych użytkowników, starają się jednocześnie sami zabezpieczyć przed atakami. Jak poinformował Paul Royal, analityk firmy Purewire, niezwykle popularną przeglądarką wśród cyberprzestępców jest Opera.

Neutrino telekomunikacyjne

6 października 2009, 12:23Komunikacja z łodziami podwodnymi to poważne wyzwanie technologiczne i wojskowe. Patrick Huber, fizyk z Virginia Tech uważa, że problem uda się rozwiązać, wykorzystując do przesyłania informacji... neutrino.

Tanie baterie z papieru

8 grudnia 2009, 18:30Wystarczy zanurzyć kartkę papieru w tuszu wykonanym z węglowych nanorurek i srebrnych nanokabli, by błyskawicznie uzyskać baterię lub superkondensator - stwierdza profesor Yi Cui z Uniwersytetu Stanforda.

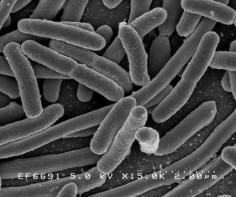

Infekcja pod wysokim ciśnieniem

26 stycznia 2010, 00:37Szwedzko-francuski zespół naukowców obliczył energię wyzwalaną podczas ataku bakteriofaga λ na bakterię E. coli. Badaczom udało się także potwierdzić wcześniejsze przypuszczenia dotyczące mechanizmu tego typu infekcji.

Poważny błąd w OpenSSL

5 marca 2010, 19:14Eksperci odkryli niezwykle groźną dziurę w OpenSSL - najpopularniejszym pakiecie kryptograficznym. Problem jest o tyle poważny, że opensource'owy pakiet jest wykorzystywany przez olbrzymią liczbę oprogramowania i wiele systemów operacyjnych. Otwarta implementacja SSL jest używana do tworzenia kluczy kryptograficznych, zarządzania certyfikatami, obliczania funkcji skrótu czy szyfrowania danych.